تعرض أكثر من مليون حساب مصرفي إلكتروني للاختراق نتيجة برمجيات سرقة المعلومات خلال العام الماضي، حيث تحولت التهديدات السيبرانية بشكل واضح نحو سرقة بيانات اعتماد الحسابات وإعادة استخدامها.

عمليات التصيد المالي

وبدأ المهاجمون بالابتعاد عن استخدام البرمجيات المصرفية الخبيثة التقليدية التي كانت تستهدف الحواسيب الشخصية، وازداد في المقابل اعتمادهم على أساليب الهندسة الاجتماعية وأسواق الشبكة المظلمة، في حين تصاعد استخدام البرمجيات المالية الخبيثة التي تستهدف الأجهزة المحمولة.

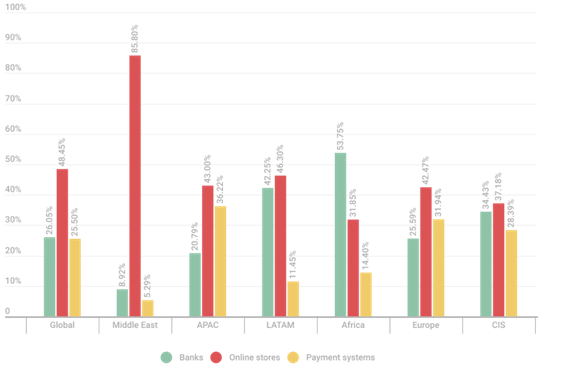

ولم تتوقف عمليات التصيد الاحتيالي التقليدية التي تستهدف القطاع المالي، حيث تصدرت الصفحات الزائفة التي تحاكي المتاجر الإلكترونية مشهد التصيد الاحتيالي المالي بنسبة بلغت 48.5% في عام 2025، وهي زيادة قدرها 10.3% عن عام 2024.

وتلتها الصفحات التي تحاكي خدمات المصارف بنسبة 26.1%، وهو ما يمثل انخفاضاً قدره 16.5% عن العام السابق، ثم الصفحات التي تحاكي أنظمة الدفع بنسبة 25.5% بزيادة قدرها 6.2%.

ويشير هذا الانخفاض في عمليات التصيد الاحتيالي المصرفي إلى أن انتحال صفة هذه الخدمات بات أكثر صعوبة، مما يوضح أن المحتالين يتجهون الآن نحو طرق أسهل للوصول إلى أموال المستخدمين، ويقدم تقرير كاسبرسكي الجديد معلومات تفصيلية عن اتجاهات التهديدات السيبرانية الحالية التي تستهدف القطاع المالي.

ويعمل المهاجمون على تكييف حملاتهم بما يلائم العادات الرقمية للمستخدمين في كل منطقة جغرافية؛ ففي الشرق الأوسط، تركزت عمليات التصيد الاحتيالي المالي بشكل كبير جداً على التجارة الإلكترونية بنسبة 85.5%، مما يشير إلى الاعتماد المكثف في المنطقة على جاذبية منصات التسوق الإلكتروني.

أما في إفريقيا، فكانت النسبة الأكبر لعمليات التصيد المرتبطة بالمصارف بنسبة 53.75%، وهو ما قد يدل على قصور في الإجراءات الأمنية لحماية الحسابات هناك.

وفي أمريكا اللاتينية يظهر توازن أكبر بين الهجمات المختلفة، بينما كشفت مناطق آسيا والمحيط الهادئ وأوروبا عن توزع الهجمات بشكل متساوٍ تقريباً عبر الفئات الثلاث، مما يعكس تنوعاً في استراتيجيات الهجوم المتبعة.

وفي عام 2025، استمر انخفاض عدد المستخدمين المتضررين من البرمجيات المالية الخبيثة التي تستهدف الحواسيب نتيجة ازدياد اعتماد المستخدمين على الأجهزة المحمولة لإدارة شؤونهم المالية، حيث ازدادت الهجمات على الخدمات المصرفية عبر الأجهزة المحمولة بنحو 1.5 مرة مقارنة بالعام السابق.

وبالإضافة للبرمجيات التقليدية، ساهمت برمجيات سرقة المعلومات بدور مهم في تمكين الجرائم المالية عبر جمع بيانات تسجيل الدخول، وملفات تعريف الارتباط، وأرقام البطاقات، وبيانات محافظ العملات الرقمية، لاستخدامها لاحقاً في الاستيلاء على الحسابات.

وقد سجلت بيانات كاسبرسكي ارتفاعاً حاداً في هذه البرمجيات بنسبة 59% عالمياً، و26% في الشرق الأوسط، مما أدى لتفاقم الهجمات المعتمدة على بيانات الاعتماد.

وتشير بيانات استخبارات البصمة الرقمية لدى كاسبرسكيإلى تضرر أكثر من مليون حساب مصرفي تابع لأكبر 100 مصرف عالمي من هذه البرمجيات خلال عام 2025، حيث يتم تداول بياناتها في الشبكة المظلمة، وسجلت دول مثل الهند وإسبانيا والبرازيل أعلى متوسط لهذه الاختراقات.

كما تبين أن 74% من بطاقات الدفع المخترقة التي رُصدت في الشبكة المظلمة ظلت صالحة للاستخدام حتى شهر مارس من عام 2026، مما يوضح قدرة المهاجمين على استخدام البطاقات المسروقة لفترات طويلة.

وتؤكد التحليلات أن الشبكة المظلمة أصبحت مركزاً رئيسياً يتم فيه تنظيم وبيع هذه البيانات كخدمات جاهزة، مما يخلق منظومة مستدامة تسمح بانتشار الهجمات على نطاق واسع ويسهل تنفيذها حتى من قبل المحتالين ذوي الخبرة المحدودة.

للمستخدمين الأفراد:

• امتنع عن اتباع الروابط الواردة في الرسائل المشبوهة، وتحقق بدقة من هوية صفحات الويب قبل إدخال بيانات تسجيل الدخول إلى حسابك أو بيانات بطاقتك المصرفية.

• استخدم المصادقة متعددة العوامل متى أمكن ذلك، وأنشئ كلمة مرور قوية ومميزة، واحفظها بأمان في مدير كلمات المرور.

• قم بتثبيت حلّ أمني موثوق لحماية نفسك من المتاجر الإلكترونية المزيفة وصفحات التصيد الاحتيالي. فعلى سبيل المثال، يحمي Kaspersky Premium المستخدمين من المتاجر الإلكترونية الاحتيالية ومواقع التصيد الاحتيالي بالاعتماد على تقنية كشف متقدمة تحلل خصائص المواقع الإلكترونية وعناوين الروابط الإلكترونية لاكتشاف الأنماط المشبوهة.

للمؤسسات:

• احرص على تقييم البنية التحتية كلياً، وأصلح الثغرات الأمنية، واستعن بخبراء من جهات خارجية للحصول على رؤى جديدة تكشف الأخطار المخفية.

• انشر منصات متكاملة لمراقبة جميع نواقل الهجوم والسيطرة عليها، مع قدرات الاكتشاف السريع والاستجابة الفورية على مستوى المؤسسة برمتها.

وتساعد حلول Kaspersky Next في هذا الأمر؛ إذ توفر لك حماية فورية، ورؤية شاملة للتهديدات السيبرانية، وقدرات التحقيق، وقدرات الاكتشاف والاستجابة الممتدة XDR وقدرات الاكتشاف والاستجابة للنقاط الطرفية EDR القابلة للتوسع بما يناسب المؤسسات مهما كانت أحجامها وقطاعات أعمالها.

• احرص على المراقبة المستمرة لموارد الشبكة المظلمة، فهذا يحسن كثيراً تغطية مصادر التهديدات المحتملة، ويتيح للعملاء تتبع خطط جهات التهديدات واتجاهاتها في أنشطتها. يمكنك العثور على هذا النوع من المراقبة في خدمة البصمة الرقمية لدى كاسبرسكي.

https://tafaol.sa/?p=103301